Jak bezpiecznie zapisywać hasła?

Opublikowany: 2018-03-01„Warunkiem wolności jest bezpieczeństwo”

Piwa Rand

W dzisiejszych czasach cyfrowy świat jest nieunikniony: coraz bardziej angażujemy się w media społecznościowe i otrzymujemy coraz więcej usług online. W rezultacie przeciętna osoba musi pamiętać o wielu danych logowania, co może wydawać się uciążliwym wyzwaniem.

Haczyk polega na tym, że nie można uprościć haseł ani trzymać ich pod ręką na pulpicie, ponieważ wirtualna przestępczość nigdy nie śpi. Aby nie paść ofiarą nieznośnych hakerów, powinieneś stworzyć bezpieczne hasła do wszystkich swoich kont i urządzeń oraz odpowiednio je przechowywać. Naszym dzisiejszym zadaniem jest pomóc Ci dowiedzieć się, jak to zrobić.

Oto 4 najważniejsze pytania, które możesz zadać w tym zakresie:

- Dlaczego potrzebuję silnych haseł?

- Jak hakerzy mogą ukraść moje hasła?

- Jak mogę stworzyć silne hasło?

- Jakie są najlepsze sposoby bezpiecznego przechowywania haseł w 2018 roku?

Przejdźmy przez właściwe odpowiedzi:

Dlaczego potrzebuję silnych haseł?

Ten jest dość oczywisty: potrzebujesz ich, aby uniknąć nieautoryzowanego dostępu do komputera. Bez wątpienia nie będziesz zadowolony, gdy ktoś ukradnie twoje dane logowania. W ten sposób cyberprzestępcy mogą wywłaszczyć Twoje pieniądze, ustawić Cię lub narazić Ciebie i Twoje kontakty na wiele niebezpieczeństw. Dlatego powinieneś upewnić się, że twoje hasła nie są łatwe do złamania lub złamania.

Jak hakerzy mogą ukraść moje hasła?

Wiesz, zło ma swoje sposoby. Przyjrzyjmy się bliżej niektórym z nich:

Naruszenia danych

Po pierwsze, hasła często wyciekają w wyniku ataków na firmy. Na przykład, Twój ulubiony sklep internetowy lub media społecznościowe mogą zostać zhakowane, co oznacza, że Twoje dane uwierzytelniające zostaną odebrane przez niektórych złoczyńców, którzy mogą ich użyć do wyrządzenia Ci krzywdy. Lub nieuczciwy właściciel witryny może nawet sprzedać Twoje dane uwierzytelniające lub je przekazać. Dlatego zalecamy tworzenie kont internetowych tylko wtedy, gdy jest to konieczne i ujawnianie jak najmniejszej ilości poufnych informacji.

Złośliwe oprogramowanie

Po drugie, cyberprzestępcy mogą zainfekować Twój system złośliwym oprogramowaniem, takim jak paskudne keyloggery, które wykradną ważne dane z Twojego komputera i przekażą je w ich ręce.

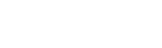

Krótko mówiąc, nigdy nie należy lekceważyć kwestii bezpieczeństwa. Zrób wszystko, aby wzmocnić swój komputer przed złośliwymi intruzami. W tym celu możesz skorzystać z wbudowanego narzędzia Windows Defender (Ustawienia -> Aktualizacje i zabezpieczenia -> Windows Defender -> Otwórz Windows Defender) lub zaufanego antywirusa innej firmy .

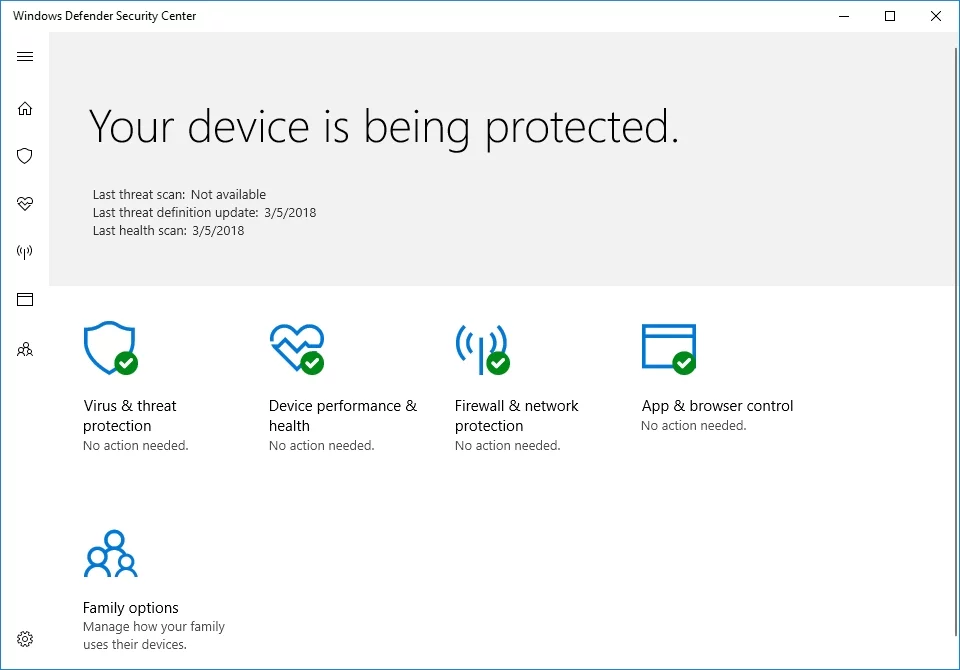

I pamiętaj, że jeden strażnik nigdy nie wystarczy, jeśli chodzi o bezpieczeństwo twojego komputera – w tym względzie bardzo przydatne będzie potężne rozwiązanie anty-malware . Na przykład Auslogics Anti-Malware może odpędzić zagrożenia, które przeoczył Twój główny program antywirusowy.

Wędkarstwo

Poza tym hakerzy polują na twoją łatwowierność. Mogą podszywać się pod osobę, której najprawdopodobniej ufasz, lub zwabić Cię na fałszywą stronę internetową, aby wyłudzić Twoje dane uwierzytelniające. Ta paskudna technika nazywana jest „łowieniem ryb”, ponieważ przestępcy w zasadzie wyławiają poufne informacje z łatwowiernych ofiar. Odpowiedzią jest więc stała czujność. Uważaj na siebie, miej oczy otwarte na wszelkie oznaki oszustwa internetowego i nigdy nie ignoruj przeczucia – to może oszczędzić Ci dużo stresu.

Ataki brutalnej siły

Wykwalifikowani hakerzy dołożą wszelkich starań, aby naruszyć Twoje bezpieczeństwo. Na przykład często próbują niezliczonych kombinacji, aby uzyskać dostęp do konta lub urządzenia. Zwykle udaje im się to dzięki specjalnym zautomatyzowanym narzędziom zaprojektowanym do generowania niezliczonych prób logowania. W takim przypadku im silniejsze hasło, tym trudniej je złamać.

Czas więc wiedzieć, jak tworzyć hasła odporne na złośliwe ataki i sprytne manewry.

Jak mogę stworzyć silne hasło?

Stworzenie prawidłowego hasła może wydawać się sztuką, ale w rzeczywistości tak nie jest. Wszystko, co musisz zrobić, to postępować zgodnie z poniższymi prostymi wskazówkami.

Tutaj są:

- Im dłużej, tym lepiej. Rzeczywiście, długie hasło to solidne hasło, więc używaj jak największej liczby liter.

- Używaj różnych haseł do każdego konta lub urządzenia. To konieczność – w przeciwnym razie pojedynczy wyciek lub włamanie może dosłownie zrujnować Ci życie.

- Kluczem jest wyjątkowość. Uczyń wszystkie swoje hasła oryginalnymi i wyeliminuj nakładanie się lub powtarzanie się między nimi.

- Używaj losowych kombinacji. Unikaj znaczących haseł: żadne cytaty, ważne nazwiska, niezapomniane daty, osobiste fakty, odniesienia itp. nie są dozwolone.

Jakie są najlepsze sposoby bezpiecznego przechowywania haseł w 2018 roku?

Twoje hasła są Twoją pierwszą linią obrony przed nieautoryzowanym dostępem, co oznacza, że nie należy ich zostawiać światu. Sposób, w jaki traktujesz swoje hasła, określa, jak bezpieczny jesteś, więc dokładaj wszelkich starań, aby dobrze je ukryć.

Oto 7 naszych najważniejszych wskazówek dotyczących bezpiecznego przechowywania haseł i zarządzania nimi:

- Nigdy nie przechowuj swoich haseł w pliku tekstowym. Błagamy. Wiemy, że w dzisiejszych czasach pamiętanie o nich nie jest takie proste – możesz mieć mnóstwo kont i urządzeń do ochrony. Ale umieszczenie wszystkich haseł na jednej liście na komputerze to najgorszy możliwy sposób postępowania w historii. Haker może łatwo je ukraść i całkowicie zniszczyć Twoje cyfrowe życie (Twoje prawdziwe również jest w niebezpieczeństwie).

- Wypróbuj menedżera haseł. Dużo ich. Możesz nawet mieć trudności z podjęciem decyzji, który z nich wybrać. Należy jednak pamiętać, że żaden menedżer haseł nie jest w rzeczywistości bezpieczny.

- Korzystaj z osobistych algorytmów. Powinieneś zakodować swoje hasła i zachować je zaszyfrowane, aby nikt oprócz Ciebie nie mógł ich używać.

- Regularnie zmieniaj hasła. Po pierwsze, zawsze jest miejsce na ulepszenia: możesz chcieć stworzyć lepsze hasło niż obecne. Poza tym używanie tego samego hasła przez długi czas zwiększa ryzyko, że ktoś będzie cię okradał lub szpiegował przez dłuższy czas.

- Włącz weryfikację dwuetapową. Zapewnia dodatkową warstwę ochrony: jeśli haker spróbuje uzyskać dostęp do Twojego konta z nowego urządzenia, Twoje dane logowania nie wystarczą – zazwyczaj będą potrzebować kodu wysłanego na Twój telefon komórkowy. Ten kod poinformuje Cię, że ktoś próbuje włamać się na Twoje konto.

- Zarządzaj hasłami w przeglądarkach. Większość przeglądarek ma wbudowane systemy zarządzania hasłami. Sprawdź ustawienia przeglądarki, aby umożliwić jej bezpieczne i wygodne zapisywanie haseł do kont i zarządzanie nimi.

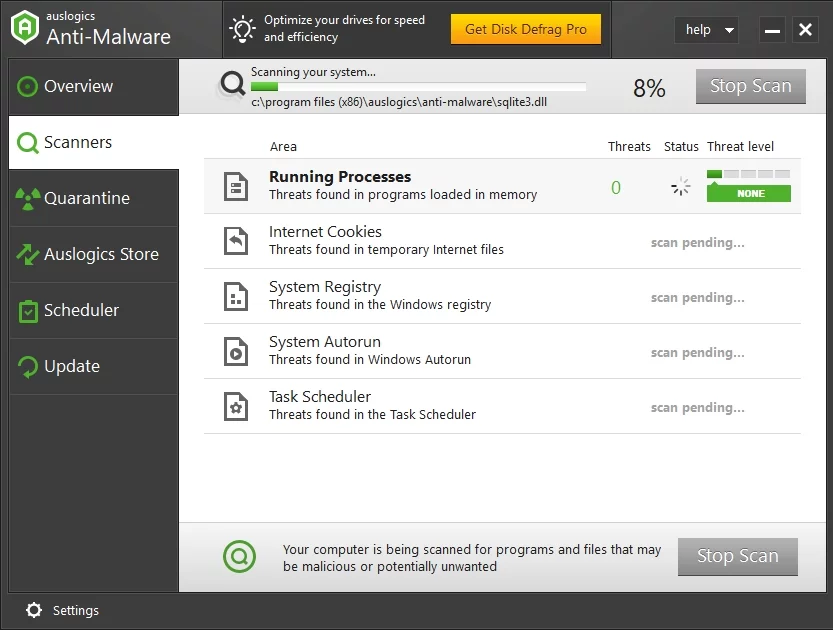

- Użyj specjalnego oprogramowania, aby chronić swoją prywatność. Niektóre narzędzia mają na celu zwiększenie bezpieczeństwa i powstrzymanie hakerów. Na przykład Auslogics BoostSpeed zapobiegnie dostaniu się poufnych danych, takich jak hasła i dane kart bankowych, w niepowołane ręce.

Mamy nadzieję, że wszystkie Twoje hasła są teraz bezpieczne.

Masz jakieś pomysły lub pytania dotyczące tego problemu?

Czekamy na Wasze komentarze!