プラグを差し込まないでください! USB攻撃を防ぐ方法

公開: 2022-01-29電子メールベースのサイバー攻撃の時代では、ハッカーが物理コンポーネント、特にUSBデバイスを使用して大小さまざまなシステムに侵入する可能性があることを忘れがちです。

Honeywell Forgeのレポートによると、USBサイバー攻撃の79%は、産業プラントの日常の機能など、運用技術を混乱させる可能性があります。 それらの51%は、攻撃者にリモートアクセスを与える可能性があります。 しかし、これらの脅威を防ぐ必要があるのは大企業だけではありません。 個人もそれらに注意する必要があります。 ここでは、USB攻撃とは何か、およびUSB攻撃の犠牲にならないようにする方法について説明します。

USB攻撃とは何ですか?

USB攻撃は、缶に書かれていることをほぼ実行します。サムドライブやハードドライブなどのUSB接続デバイスを使用して、悪意のあるソフトウェアをコンピューターやスマートフォンなどの他のUSB接続デバイスに侵入させます。 不良なUSBデバイスは、電荷を供給することによってコンピュータを損傷または破壊するためにも使用される可能性があります。

USB攻撃の最も懸念される側面の1つは、ハッカーにシステムのリモート制御を提供する能力です。 たとえば、2010年に発見されたStuxnet攻撃は、イランの核開発計画に感染したことで有名です。 同じ種類の侵害が、電力網、石油生産、およびその他のモノのインターネットネットワークに接続された施設への侵入に使用される可能性があります。

サイバー攻撃者がUSBドライブを使用して、コンピューターにエクスプロイトをインストールする方法は数十あります。 最も一般的な2つは、サムドライブデバイスとパブリックUSB充電ポートを介したものです。これはジュースジャッキングとして知られています。

USBデバイス攻撃は、デバイスに接続した後の動作に応じて、3つの主要なカテゴリに分類されます。 再プログラムされた内部マイクロコントローラーを備えたデバイスは、通常のサムドライブのように見えますが、接続すると、キーボードのように動作したり、特定のキーストロークを入力したりするなど、別の機能を実行します。 例としては、ラバーダック攻撃があります。

内部ファームウェアが再プログラムされたUSBデバイスは、マルウェアのインストールやデータの盗用など、接続されるとファームウェアが特定の機能を自動的に実行するように変更されています。 この一例がiSeeYou攻撃です。これは、特定のクラスのApple Webカメラを再プログラムして、攻撃者が人の知らないうちにビデオを録画できるようにしました。

USB攻撃は、コンピューターとUSBデバイスが相互作用する方法の既存の欠陥を悪用する可能性もあります。 この攻撃の一般的な例は、デバイスファームウェアアップグレード(DFU)攻撃です。これは、USBデバイスを使用して、正当なファームウェアをより悪意のあるものに再プログラムします。

USBキラーのように、接続されたUSBデバイスがコンピューターのUSB電力線からの電力を特定のレベルに達するまで蓄積し、それを積極的に放電して接続されたコンピューターを揚げる攻撃もあります。

USB攻撃を回避する方法

これらの攻撃は恐ろしいように聞こえますが、それらを防ぐ方法があります。

不明なドライブを接続しないでください

USBの脅威の多くは、ソーシャルエンジニアリング、または人々に悪いデバイスを接続させるための心理的なトリックや戦術に帰着します。 これは、ほぼすべての種類のサイバー攻撃や詐欺に存在し、それに陥らないことが重要です。

駐車場など、どこかにドロップされていることに気付かないUSBドライブが表示された場合は、それをコンピュータに接続しないでください。 悪意のある攻撃者は、人間の好奇心に頼ってデバイスを感染させます。 彼らはそれを病院のような公共の場所に落とし、誰かがそれを差し込むのを待ちます。これは落下攻撃と呼ばれます。

もう1つの一般的な戦術は、USBドライブをメールで送信し、BestBuyなどの大規模なボックステックストアからのプロモーションオファーのように見せることです。 結論:あなたが知っている会社からのものか、認識していない会社からのものであるかどうかにかかわらず、無料で一方的に見つけたり受け取ったりするUSBドライブには注意してください。

仕事と生活のバランス

仕事でUSBドライブを使用する場合は、悪意のあるソフトウェアが自宅のコンピューターから専門家のネットワークに転送されないように、個人的なものとは別にしてください。 また、ウイルス対策プログラムやマルウェア対策プログラムを使用してUSBデバイスを定期的にスキャンすることもできますが、暗号化ソフトウェアを使用すると、侵害が発生した場合に攻撃者がデータにアクセスできなくなる可能性があります。 侵害されたデバイスをコンピュータに接続した可能性があると思われる場合は、すぐにインターネットから切断して、コンピュータを再起動してください。

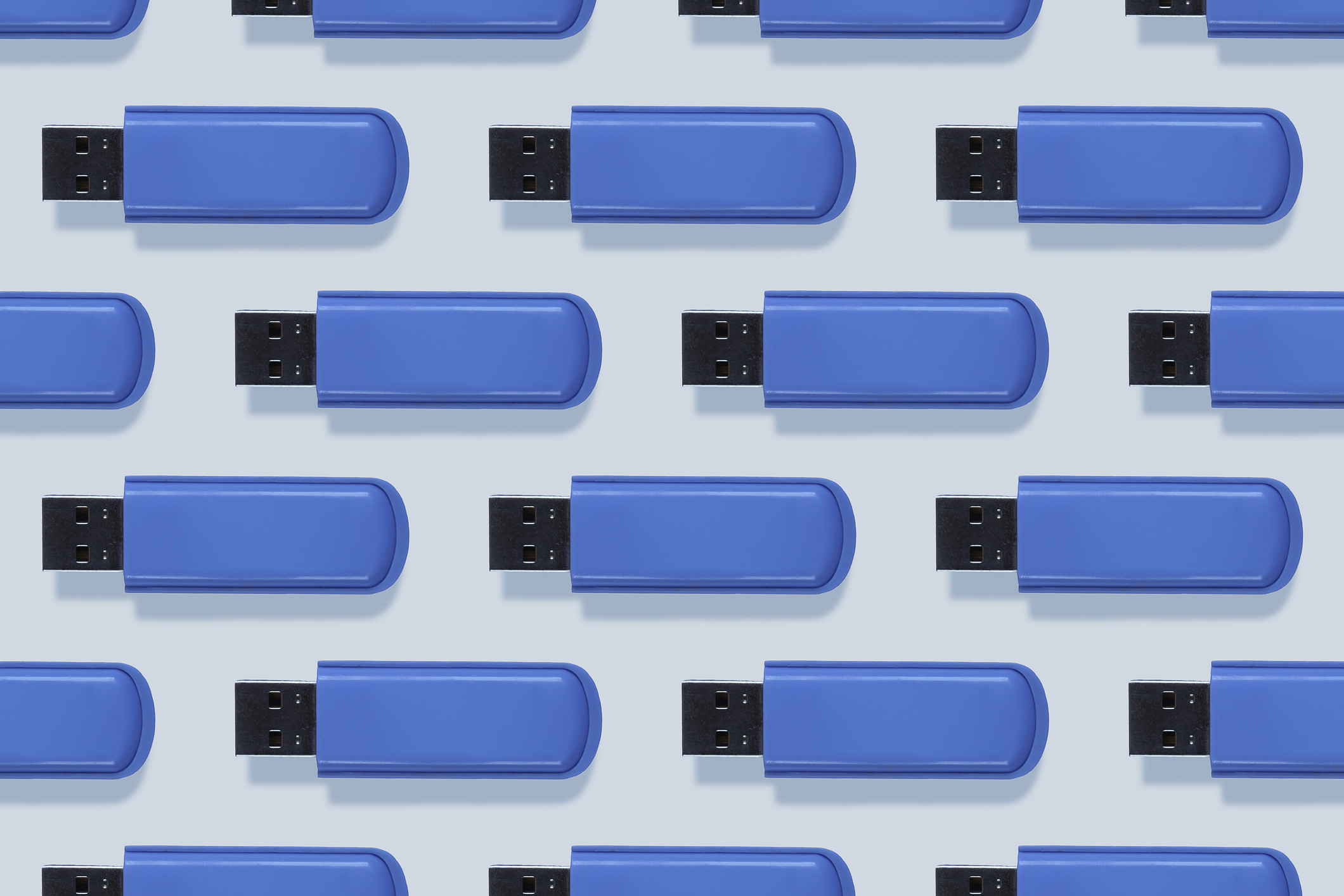

自動実行を無効にする

デバイスの自動実行機能を無効にすると、ドライブを接続したときに悪意のあるコードが自動的に実行されないようにするのに役立ちます。 Windowsでは、コントロールパネルを開き、自動再生設定を見つけます。 [すべてのメディアとデバイスで[自動再生を使用する]をオフにして、警告や許可を求めずに不明なデバイスが起動しないようにします。

オフグリッド

なじみのないフラッシュドライブの内容をどうしても調べる必要がある場合は、インターネットや他のネットワークに接続されていない「エアギャップ」のあるコンピューターを使用してみてください。

エアギャップのあるコンピュータは、気密性のあるセキュリティを意味するものではありません。 Stuxnet攻撃で危険にさらされたイランの核開発施設は、エアギャップネットワークを使用し、不良USBで危険にさらされました。 ドライブが接続されると、悪意のあるソフトウェアが解き放たれました。 したがって、エアギャップのあるコンピューターで疑わしいドライブをテストする場合は、そのコンピューターを使用する必要があるのはそれだけであり、疑わしいUSBドライブをネットワーク内の他のコンピューターに接続しないでください。

仮想化する

技術に精通している場合は、Oracleの無料のVirtualBoxなどの仮想化ソフトウェアをダウンロードしてみてください。 これにより、コンピューター内でコンピューターのシミュレートされたインスタンスを実行する仮想環境をコンピューター上に作成できます。 ドライブを接続して、ファイルやネットワークに影響を与えることなく仮想環境で開くことができます。 Windows Sandboxは、Windowsユーザー向けの組み込みオプションでもあります。

更新を無視しないでください

特にWindowsを実行している場合は、システムを最新の状態に保ちます。 多くの攻撃者は、深刻なバグのパッチが含まれている場合でも、システムの更新が遅れることが多いという事実を利用しています。

警戒を怠らない

絶対確実なサイバーセキュリティ手法はありません。これには、USB攻撃を防ぐための手順が含まれます。 ただし、ここで説明する方法は、見つけた奇妙なUSBドライブを接続して、最高のものを期待するよりもはるかに優れています。

なじみのないドライブを絶対に信用せず、定期的に使用するドライブをスキャンし、パスワード、PINキー、データ暗号化などのセキュリティオプションを利用することを忘れないでください。 うまくいけば、サイバー攻撃者が堅実なハードウェアとソフトウェアのセキュリティと組み合わせて使用する戦術を認識することで、厄介なデジタル感染から解放されます。